Les architectures SCADA comportent des technologies communes avec les systèmes

classiques, que ce soient par exemple les bases de données, les OS ou les

protocoles réseaux. Cette base commune implique donc a priori un partage

des vulnérabilités logicielles. Toutefois, en ce qui concerne les systèmes

d'exploitation, ils sont classiquement durcis et optimisés afin de réduire

les risques de dysfonctionnement.

Mais, explique Yannick Fourastier, ingénieur de recherche chez EADS France,

"la difficile sécurisation tient à l'interconnexion selon des mécanismes non prévus

initialement. Ce qui se traduit par une sécurité faible par rapport aux enjeux".

La priorité en matière de sécurité, écrit-il, est l'interception de l'action risquée,

notamment intentionnelle à caractère malveillant.

|

|

|

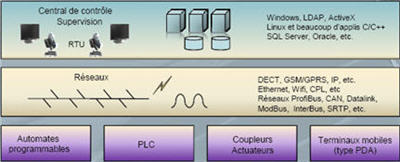

Architecture SCADA type © EADS

|

|

La protection passe donc en partie par l'intégration de processus de sécurité

au sein des systèmes de traitement automatisé de données (STAD), composant

des infrastructures SCADA. La sécurité des systèmes d'information (SSI),

telle que définie par le RSSI, doit inspirer ces mécanismes. La SSI dispose

notamment de référentiels en analyse de risques, tels que Mehari et Ebios,

mais aussi des référentiels pour le management, dont ISO 27001.

| L'informatique de production doit être couverte

par la SSI |

Mais les pratiques doivent aussi s'adapter pour répondre aux besoins spécifiques

des systèmes SCADA. Il s'agit ainsi de dispenser des formations et des sensibilisations

adaptées aux opérateurs, de définir des procédures de réponse pertinentes par

rapport aux risques industriels, et aussi d'intégrer aux centraux existants des

mécanismes de monitoring et de supervision.

Pour Yannick Fourastier (EADS), la sécurité de ces infrastructures s'échelonnent

sur trois phases. La première consistera à gérer l'existant, et pour cela

à cartographier et définir les priorités afin de couvrir les risques les

plus urgents. La phase suivante est une transition avec l'intégration de

l'organisation de la sécurité et de la gestion des incidents, sans omettre

les évolutions réglementaires. La dernière étape passe par la prise en compte

de la sécurité informatique dans la stratégie de sureté de l'entreprise et

l'application du principe de résilience.