Tutoriel : installer OpenClaw sur un VPS pour disposer d'un agent IA sécurisé 24 heures sur 24

C'est l'une des solutions les plus fiables pour disposer d'un agent OpenClaw disponible 24h/24 et 7j/7. Un VPS offre à OpenClaw une flexibilité parfaite. L'agent IA est beaucoup plus réactif sur un environnement Unix, grâce à des commandes et des outils nativement utilisables. Sur Windows, OpenClaw fonctionne via WSL (une émulation de noyau linux), ce qui le limite assez largement à la fois dans son autonomie et dans la navigation sur votre système. L'utilisation d'un VPS permet également de se passer d'un Mac mini, coûteux à l'achat et que vous devez laisser allumé en permanence. En somme, la machine virtuelle dans le cloud est la solution, sur le papier, parfaite pour accueillir un tel agent. Encore faut-il savoir installer, configurer et sécuriser la machine pour limiter les risques : le serveur est exposé directement sur le web.

Le choix du bon VPS

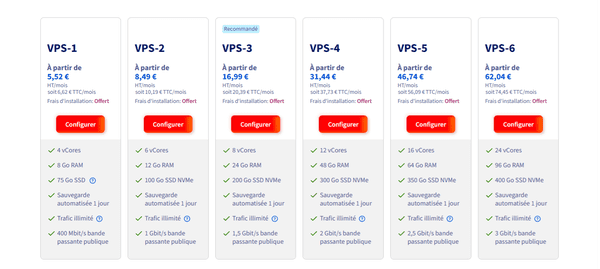

Le VPS est, comme son nom l'indique, une machine virtuelle lancée sur un serveur physique, chez un hébergeur. OVH, LWS, Ikoula, Scaleway… En France, les hébergeurs de VPS sont légion. Nous vous conseillons toutefois de rester chez un acteur historique (OVH ou Scaleway par exemple), même s'ils sont parfois plus chers : les interfaces y sont plus claires et les configurations plus simples. Pour ce tutoriel, nous choisirons un VPS OVH. L'éditeur nordiste propose, au 19 mars, des formules allant de 6,62 euros à 74,45 euros par mois. Pour héberger uniquement une instance d'OpenClaw, la formule la moins chère est largement suffisante : 4 cœurs, 8 Go de RAM, 75 Go de SSD et 400 Mbit/s de bande passante.

Après avoir cliqué sur "Configurer", OVH vous propose différentes localisations de datacenter : Strasbourg, Gravelines, Roubaix ou Marseille. Choisissez la ville que vous souhaitez. La latence entre le datacenter et votre domicile n'est pas un véritable enjeu sur un cas d'usage d'agent IA.

Sur la même page, OVH vous propose de choisir parmi plusieurs systèmes Linux. Nous choisirons ici Ubuntu, le plus simple à gérer au quotidien, dans sa version 25.04.

Plusieurs options payantes s'offrent ensuite à vous pour sauvegarder automatiquement votre serveur : sauvegarde automatique avec restauration (1,84 euro) ou snapshot backup (50 centimes), c'est à dire une sauvegarde via un fichier compressé. Si vous craignez de perdre vos données lors d'une manipulation hasardeuse de votre part ou de celle d'OpenClaw, choisissez l'une de ces deux options. En revanche, si vous redoutez simplement la panne technique, inutile de souscrire un backup payant. Les VPS OVH sont censés être hébergés sur des serveurs avec des disques redondants. Il est donc très peu probable de perdre des données suite à un bug matériel.

Installation et configuration du VPS

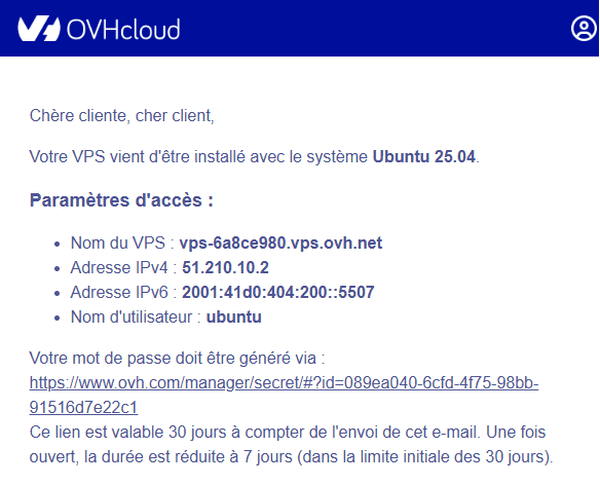

Une fois la commande passée, vous recevez votre VPS dans les 10 minutes environ (parfois 24 heures dans de rares cas). Vous recevez alors par mail les informations de connexion à votre machine. Le mail vous invite à cliquer sur un lien pour afficher votre mot de passe utilisateur, faites-le.

Pour vous connecter, ouvrez un terminal sur votre ordinateur ("CMD" sous Windows, "Terminal" sous Mac). Nous allons ouvrir une connexion SSH (un protocole de connexion à distance) vers la machine distante pour la contrôler. Entrez la commande suivante : ssh ubuntu@IPServeur -p 22, où IPServeur est l'adresse IPv4 (format xx.xx.xx.xx) de votre machine, communiquée par mail. Une fois la commande entrée, le terminal vous demande le mot de passe : saisissez celui généré précédemment. Attention : si vous fermez votre terminal avant la fin de l'installation, vous devrez reprendre la manipulation depuis le début, pour vous connecter à votre VPS.

Configurer un accès sécurisé à la machine

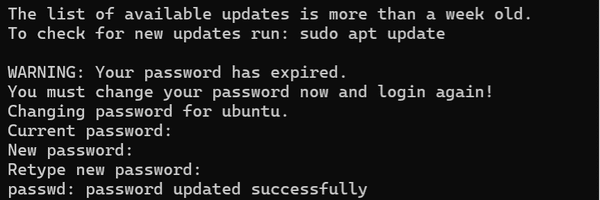

Vous êtes maintenant connecté sur votre machine. A la première connexion, vous serez invité par votre serveur à redonner une dernière fois votre mot de passe et en configurer un nouveau, faites-le. Dans un monde idéal, il faudrait remplacer l'authentification par mot de passe par une clé SSH : un mécanisme cryptographique bien plus robuste. La manipulation étant toutefois assez lourde à détailler ici, nous allons opter pour une approche plus simple mais qui reste solide si elle est bien exécutée. Commencez par remplacer le mot de passe temporaire fourni par OVH par un mot de passe très long (30 caractères minimum), aléatoire, généré par un gestionnaire de mots de passe. Ne cherchez pas à le retenir, stockez-le simplement dans votre gestionnaire.

1. Sécuriser le serveur SSH

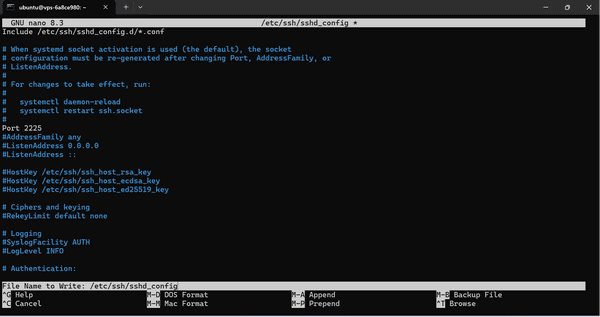

Ensuite, nous allons changer le port SSH par défaut. Le port 22 est le premier que les bots malveillants scannent. En le modifiant, vous éliminez l'immense majorité du bruit. Editez le fichier de configuration SSH avec la commande suivante, dans votre terminal :

sudo nano /etc/ssh/sshd_config

- Cherchez la ligne #Port 22, décommentez-la (en supprimant le ‘#’) et remplacez 22 par un numéro de votre choix entre 1024 et 65535, par exemple 4822.

- Cherchez également dans le fichier le paramètre PermitRootLogin et supprimez le # en début de ligne, et ajoutez no. La ligne complète doit être : PermitRootLogin no

- Sauvegardez avec un Ctrl+O puis Ctrl+X

Pour appliquer les modifications, nous démarrons ensuite le serveur ssh avec la commande suivante :

sudo systemctl restart ssh

Attention, à partir de maintenant, pour vous connecter, il faudra préciser le nouveau port dans votre commande :

ssh ubuntu@IPServeur -p 4822 et non plus ssh ubuntu@IPServeur -p 22

2. Installer un IPS (Intrusion Prevention System)

Enfin, nous vous recommandons d’installer fail2ban, un outil qui bannit automatiquement les adresses IP après plusieurs tentatives de connexion échouées sur votre serveur :

sudo apt install fail2ban -y

Le service démarre avec une configuration par défaut déjà efficace.

3. Configurer le pare feu

Nous allons également activer le pare-feu intégré à Ubuntu, UFW, pour n'autoriser que les connexions strictement nécessaires. Par défaut, aucune règle n'est configurée : il faut donc ouvrir le port SSH que vous avez choisi avant d'activer le pare-feu, sous peine de vous enfermer dehors.

sudo ufw allow 4822/tcp

sudo ufw enable

sudo ufw status

La première commande autorise les connexions entrantes sur le port 4822 (adaptez le numéro si vous en avez choisi un autre). La deuxième active le pare-feu : tous les ports non explicitement autorisés sont désormais bloqués. La troisième vous permet de vérifier que la règle est bien en place. L'intérêt est simple : si OpenClaw venait à lancer un service sur un port inattendu, celui-ci ne serait pas exposé sur le web.

4. Activer les mises à jour automatiques

Dernière étape : activer les mises à jour de sécurité automatiques. Votre VPS va tourner en continu, et vous n'allez pas vous y connecter chaque jour pour vérifier les correctifs disponibles. Ubuntu propose un outil dédié, unattended-upgrades, qui applique automatiquement les patchs de sécurité :

sudo apt install unattended-upgrades -y

sudo dpkg-reconfigure --priority=low unattended-upgrades

Sélectionnez "Yes" lorsqu'on vous le demande. Le système se chargera désormais d'installer les mises à jour critiques tout seul, sans intervention de votre part.

Avec un mot de passe solide, un port non standard, fail2ban et l’installation automatique des mises à jour, votre VPS est suffisamment sécurisé pour accueillir un agent IA. Passons maintenant à l'installation d'OpenClaw.

Installer et configurer OpenClaw

L’installation d'OpenClaw est maintenant assez similaire à une installation classique sous Windows. Nous ne rentrerons pas dans les détails, un article complet étant déjà en ligne sur l’installation d’OpenClaw.

Pour débuter l’installation d’OpenClaw sur votre vps, entrez la commande suivante :

curl -fsSL https://openclaw.ai/install.sh | bash

La commande télécharge le script d’installation et débute le setup.

- Acceptez les conditions d’utilisation du service et choisissez le mode QuickStart.

- Choisissez votre fournisseur de modèle pour votre agent (via API ou via oAuth, bien que ce ne soit pas recommandé)

La vraie force d'OpenClaw sur un VPS, c'est de pouvoir lui parler depuis son téléphone, via Telegram, WhatsApp, Discord, Slack, Teams ou encore iMessage, sans avoir une machine allumée chez soi 24/24h. Le canal le plus simple à configurer est Telegram. Sélectionnez-le avec les flèches directionnelles puis Entrée. Ensuite, sur votre téléphone:

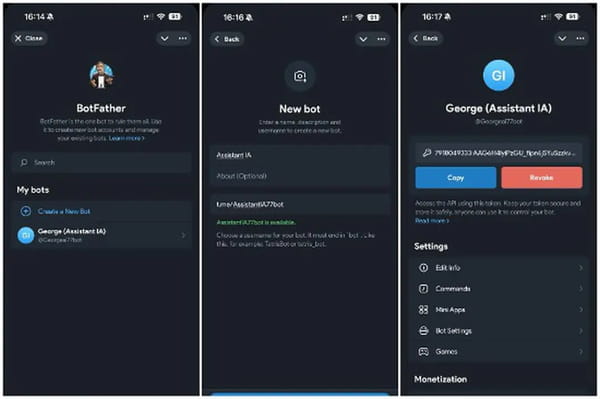

- ouvrez Telegram,

- cherchez le bot "@BotFather"

- cliquez sur "Create a New Bot"

- donnez-lui un nom

- copiez le token généré

De retour dans le terminal, collez ce token. Votre agent est maintenant joignable depuis Telegram.

OpenClaw vous demande ensuite un moteur de recherche par défaut. Choisissez Gemini et renseignez votre clé d'API (le free-tier Google suffit largement). L'agent vous propose alors une vingtaine de skills (transcription audio, résumé de fichiers, lecture de PDF, surveillance RSS…) : sélectionnez ceux qui vous intéressent, les autres pourront être installés plus tard.

Enfin, activez les quatre hooks proposés (injection de prompt au démarrage, log des commandes, mémoire persistante entre sessions…). Leur surcoût en ressources est négligeable.

Un agent accessible 24h/24

Votre agent est désormais accessible depuis Telegram et fonctionne en totale autonomie sur votre VPS. En principe, vous n'avez plus besoin de vous connecter à la machine : OpenClaw gère ses tâches, ses mises à jour de skills et ses sessions tout seul. Si vous souhaitez toutefois aller plus loin côté sécurité, nous vous recommandons vivement de remplacer l'authentification par mot de passe par une clé SSH, le véritable standard en production. Ubuntu propose un tutoriel dédié très clair, y compris pour Windows.

Un point de vigilance toutefois : OpenClaw a les pleins pouvoirs sur votre serveur. Il peut installer des paquets, modifier des fichiers, exécuter des scripts. Soyez donc prudent avec ce que vous lui demandez, et réservez ce VPS uniquement à cet usage. En cas de mauvaise manipulation de l'agent, la solution la plus simple reste de réinstaller le VPS depuis l'interface OVH et de reprendre ce tutoriel depuis le début. C'est l'affaire de quelques minutes.