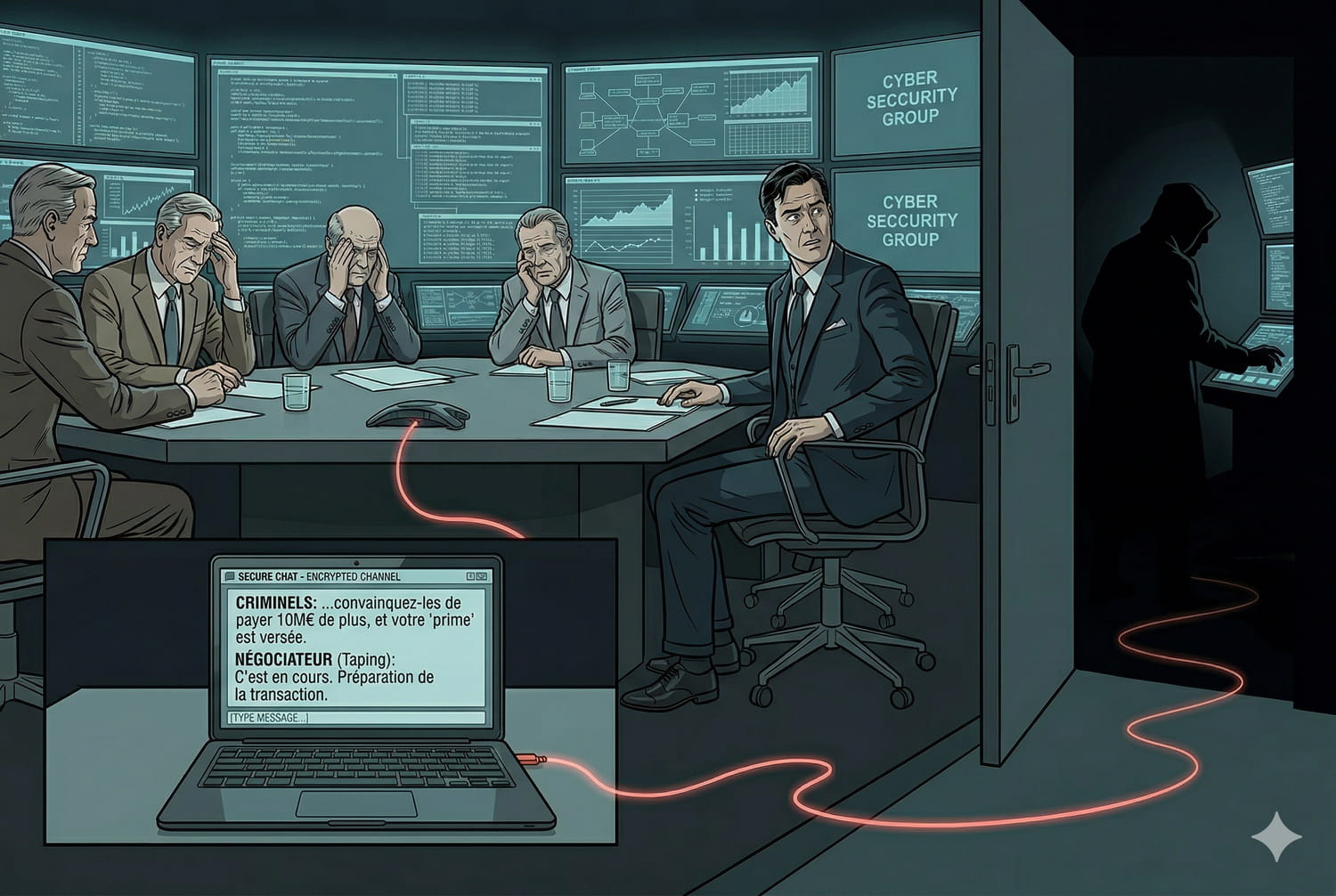

Ransomware : quand le négociateur se fait corrompre, c'est l'entreprise qui trinque

Après avoir frappé une organisation avec un ransomware, les cybercriminels n’hésitent désormais plus à soudoyer les négociateurs pour les rallier à leur camp. Et ils ont des arguments sonnants et trébuchants : une récompense financière s’ils parviennent à convaincre leur client de verser une somme supérieure à celle initialement exigée pour récupérer les données. "Nous avons déjà vu cette situation", confirme Jeff Wichman, ancien négociateur de rançons et aujourd'hui directeur de la réponse aux incidents chez Semperis. "C'est même devenu une situation classique", observe Geert Baudewijns, négociateur de rançons et PDG de Secutec, société spécialisée dans le renseignement sur les cybermenaces. Comment s'y prennent les criminels ?

Une récompense alléchante

"Quand une entreprise est attaquée par un ransomware et demande mes services, j'établis alors une première communication avec les hackers dans les 24 à 48 heures. Cela me permet de vérifier les données qu'ils ont et de savoir combien ils demandent. Puis, au moment du deal, ils me demandent de quitter leur page officielle où on communique pour aller discuter dans le canal de messagerie Tox". Tox est une messagerie chiffrée de bout en bout et décentralisée. "C'est le WhatsApp des cybercriminels". Une fois dans Tox, la discussion change alors de teneur.

"Quand on est dans Tox, les criminels me parlent d'une toute autre façon. Ils me parlent comme si j'étais leur ami. Puis ils me demandent de convaincre mon client d'accepter une somme plus importante que celle initialement exigée. Par exemple, en la faisant passer de 500 000 à 700 000 euros. En échange, ils me promettent généralement 20% de la différence, donc 20% de 200 000 euros dans mon exemple soit 40 000 euros. C'est logique qu'ils tentent cela, car ils n'ont vraiment rien à perdre. (…) C'est pour cela que je n'autorise jamais mes employés à mener des négociations. Car un employé qui a un salaire entre 2 500 et 5 000 euros net par mois peut être tenté par une telle offre".

Il est toutefois rare que le négociateur accepte une telle proposition : "Sur les dernières années, on a connaissance de six ou sept cas de négociateurs ayant accepté. Ce n'est toutefois pas quelque chose que l'on voit tous les mois", rassure Geert Baudewijns. Et pour cause, "les négociations sont souvent menées en binôme. Et des entreprises spécialisées en négociation font en sorte que les communications entre les négociateurs et les attaquants soient toutes surveillées par une tierce partie" pour éviter les abus, rappelle Jeff Wichman.

Une technique pour décrédibiliser le négociateur

Le négociateur tenté par une telle offre doit se méfier. Pour les attaquants, cette proposition est parfois une technique visant à le décrédibiliser aux yeux de son client. Il leur arrive en effet d'effectuer des captures d'écran de leur conversation avec les négociateurs : "J'ai connaissance de deux cas où les cybercriminels prennent des screenshot de cette conversation pour les montrer à la victime et lui signaler qu'il faut qu'elle fasse attention car son négociateur est lui aussi un criminel. J'ai vu ces screenshot", assure Geert Baudewijns.

Parfois, les attaquants modifient même les captures d'écran de leur conversation avec les négociateurs, dans le même but : les décrédibiliser. "J'ai vu des cas où les attaquants ont modifié leurs screenshot de conversation en disant que le négociateur avait accepté de participer, ce qui n'était pas le cas. On a géré cette situation en retirant le négociateur de l'opération, quelqu'un d'autre prenant le relais. Nous voulons faire confiance aux négociateurs mais, hélas, la cupidité est une chose maléfique", regrette Jeff Wichman.