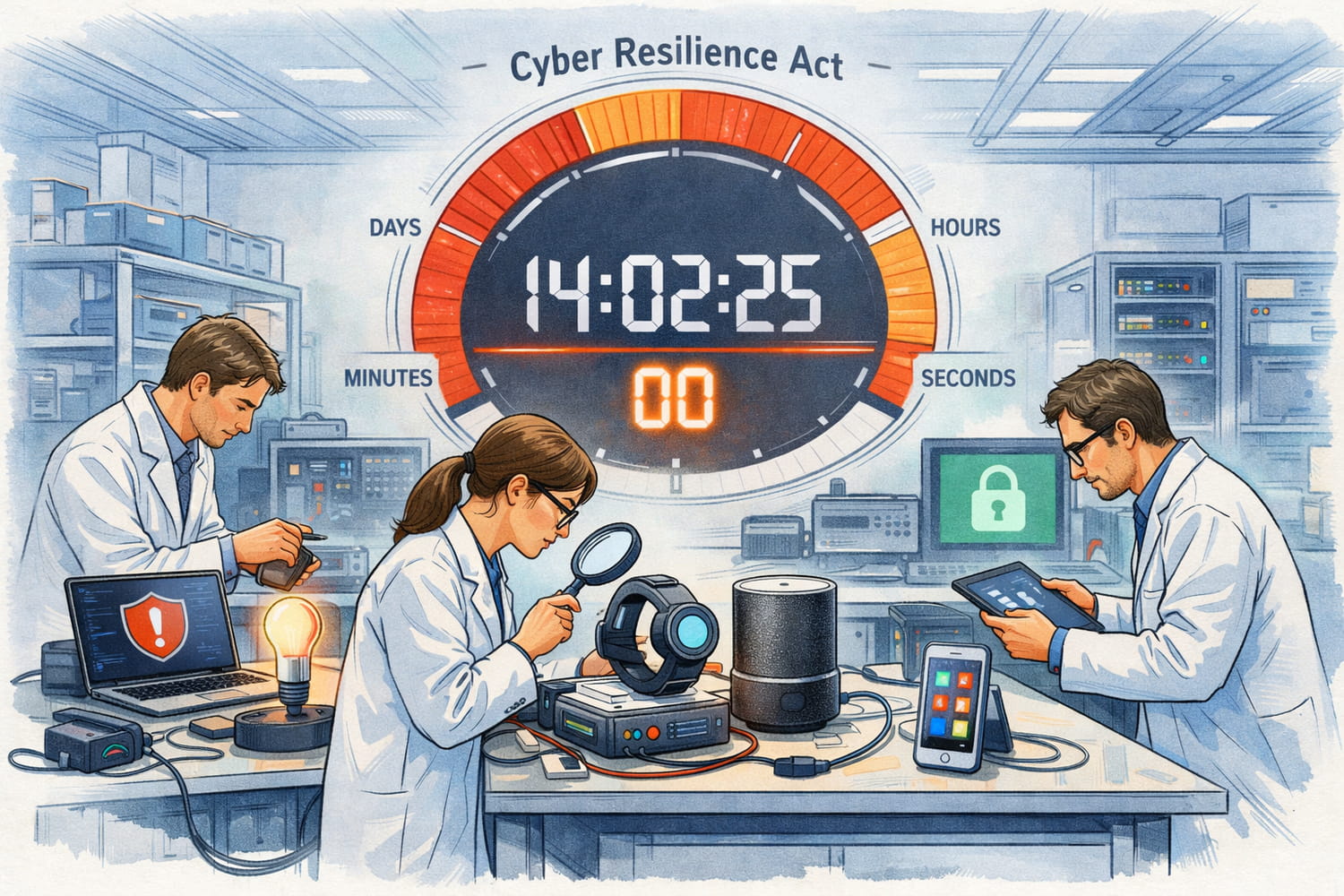

Cyber resilience act : les quatre étapes clés pour avoir un produit conforme dès maintenant

L'application du cyber resilience act (CRA) approche à grands pas. Dès l'été 2026, ce règlement européen, adopté en 2024, instaurera des exigences de cybersécurité pour tout produit matériel ou logiciel comportant des éléments numériques (PEN) sur le territoire européen. Il couvre donc un très large spectre de produits : objets connectés comme des montres, des caméras, mais aussi des routeurs, des applications mobiles, des produits qui interagissent avec le cloud, du matériel informatique, etc.

Qui est concerné ?

Tous les acteurs de la chaîne d'approvisionnement sont responsables de la sécurité de ces produits. Les fabricants doivent concevoir et maintenir des produits conformes au règlement grâce à une évaluation des risques et une surveillance continue de leurs vulnérabilités. Il est aussi exigé des importateurs et distributeurs de vérifier la conformité des produits avant leur mise sur le marché.

Toutefois, c'est pour les fabricants que le temps presse. Appliqué progressivement, le CRA prévoit la désignation, le 11 juin 2026, des conformity assessment bodies (CAB). A partir de cette date, les fabricants pourront faire évaluer leurs produits critiques et importants par ces organismes pour vérifier leur conformité. A partir du 11 septembre 2026, les fabricants devront notifier à l'Agence de l'union européenne pour la cybersécurité (Enisa) et à l'Agence nationale de la sécurité des systèmes d'information (Anssi) les incidents graves et vulnérabilités exploitées de leurs produits, dans les 24 heures. Les nouveaux produits numériques mis sur le marché à partir du 11 décembre 2027 devront être conformes à toutes les exigences du CRA. Pour pouvoir respecter les nouvelles obligations le moment venu, il est conseillé aux fabricants de vérifier dès maintenant la conformité de leurs produits au CRA.

1. Identifier le produit

"Aujourd'hui, beaucoup de fabricants me demandent si leurs produits sont soumis au CRA et de quelle manière. Car le CRA a une approche par les risques. Les exigences en termes d'évaluation ne sont pas les mêmes suivant que le produit est dit critique, important, ou par défaut. Le fabricant doit donc les différencier et les cartographier", précise Roland Atoui, directeur général de Red Alert Labs, entreprise de conseil spécialisée dans la sécurité des objets connectés. Les exigences du CRA diffèrent en effet en fonction de la criticité du produit.

Produits critiques

Les PEN critiques sont ceux dont la compromission peut perturber gravement les chaînes d'approvisionnement critiques du marché intérieur. Ce sont aussi ceux dont dépendent fortement les entités essentielles identifiées par la directive NIS 2. Il peut par exemple s'agir de matériel cryptographique avancé, de cartes à puce et dispositifs similaires, de passerelles pour compteur intelligent utilisées pour mesurer l'électricité, etc.

Produits importants

Les PEN importants sont ceux dont l'exploitation d'une de leurs vulnérabilités a de graves répercussions sur de nombreux autres produits ou endommage la santé ou la sécurité de ses utilisateurs. Ils sont eux-mêmes divisés en deux classes. La classe 1 concerne, par exemple, les gestionnaires de mots de passe, les VPN, les systèmes de gestion des informations et des événements de sécurité, etc. Dans la classe 2, on retrouve notamment les pares-feux et les systèmes de détection et de prévention des intrusions.

Produits par défaut

Les PEN qui ne sont ni critiques, ni importants sont désignés comme étant standards ou par défaut. Ce sont des produits dont la compromission n'a pas d'impact important sur la sécurité ou l'accès à des ressources critiques. Ce sont la majorité des produits concernés par le CRA. Il peut par exemple s'agir d'ampoules connectées, de montres ou d'enceintes connectées, d'applications mobiles grand public sans données critiques.

2. Identifier les exigences

Qu'ils soient critiques, importants ou par défaut, les PEN doivent respecter les mêmes exigences essentielles de cybersécurité. Seule la manière dont ils sont évalués diffère. Ces exigences sont définies dans l'annexe I du CRA. Roland Atoui conseille aux fabricants de s'y référer. En voici quelques exemples : mise sur le marché du PEN sans vulnérabilité exploitée, mise à disposition d'un PEN avec une configuration de sécurité par défaut, conception du produit avec des mécanismes de protection de la confidentialité et de l'intégrité des données stockées, de suppression permanente et facile des données stockées, de correction des vulnérabilités par des mises à jour, etc.

"Les fabricants peuvent utiliser ces exigences comme une approche stratégique pour commencer à évaluer leurs produits", estime Roland Atoui. Ces exigences vont être précisées, durant l'été 2026, par des standards établis par les organismes européens de normalisation tels que Comité européen de normalisation (CEN), le Comité européen de normalisation en électronique et en électrotechnique (Cenelec) et l'Institut européen des normes de télécommunication (Etsi). "Comme la plupart des législations, le CRA dit ce qui doit être atteint en termes d'exigences. Mais il n'explique pas la manière dont ces exigences doivent être atteintes. C'est pourquoi la Commission européenne a émis une demande de normalisation aux organismes européens de normalisation. Les normes horizontales, qui sont agnostiques vis-à-vis de tout produit, sont élaborées par le CEN et le Cenelec. Et les normes verticales, spécifiques pour chaque produit, sont élaborées par le CEN, le Cenelec, et l'Etsi", précise Sandra Feliciano, présidente du groupe de travail sur les normes de cybersécurité à l'Etsi.

3. Identifier la méthode d'évaluation

Une fois les exigences analysées, les fabricants doivent identifier la méthode d'évaluation de leurs PEN. Quand le CRA sera pleinement appliqué, seuls les PEN importants et critiques devront faire l'objet d'une évaluation par les CAB. Ceux-ci évalueront les produits au regard des normes publiées par le CEN, le Cenelec et l'Etsi.

L'évaluation des produits importants par les CAB comprendra notamment un examen de leur documentation technique, de leur architecture ou encore de leur processus de gestion des vulnérabilités. Quant à celle des produits critiques qui ne sont pas déjà certifiés par un schéma européen de cybersécurité, elle comprendra l'examen approfondie de la documentation technique, des pentests, une évaluation qualitative comme une visite des installations où il a été conçu, etc.

Toutefois, les fabricants peuvent vérifier dès maintenant la conformité de leurs PEN au exigences essentielles du CRA grâce à une analyse des risques effectuée par des laboratoires ou des pentesters, estiment Roland Atoui et David Nosibor, directeur du développement commercial de Red Alert Labs. Même si une auto-évaluation par le fabricant suffit pour les PEN par défaut, David Nosibor conseille aussi aux petites et moyennes entreprises qui les produit de recourir à un laboratoire : "Pour ces petites entreprises, cela va être compliqué de mobiliser des compétences internes permettant d'effectuer et de justifier une auto-évaluation. C'est pour cela qu'on leur recommande de recourir à des experts extérieurs afin de bénéficier d'une évaluation crédible".

4. Elaborer la documentation technique

Les fabricants peuvent aussi, dès maintenant, rédiger la documentation technique de leurs produits, qu'ils soient critiques, importants ou par défaut. Celle-ci sera analysée par les CAB lors de l'évaluation des produits critiques et importants.

Le CRA exige de cette documentation une description générale du produit comportant l'utilisation prévue, des photographies ou illustrations, ou encore les versions de logiciel ayant des incidences sur la conformité aux exigences essentielles du CRA. Mais aussi une description de la conception, du développement et de la fabrication du produit, les informations concernant le processus de gestion des vulnérabilités, les rapports d'évaluation pour vérifier la conformité du produit aux exigences essentielles, etc.

Pour faciliter l'évaluation des PEN, les solutions numériques de conformité réglementaire commencent à intégrer les exigences du CRA. Il en va ainsi de CyberPass, solution SaaS développée par Red Alert Labs. En lui soumettant notamment cette documentation technique, CyberPass est capable d'évaluer le degré de conformité d'un PEN au CRA. Et de mettre en relation les fabricants avec des laboratoires pour évaluer leurs produits et fournir des rapports de conformité.